Strategii smart power. Locul serviciilor de informații

Cea mai simplă definiție pe care o putem atribui conceptului de „putere” – „power” – este „capacitatea sau abilitatea de a îi determina sau convinge pe alții să acționeze cum îți dorești, inclusiv în situațiile în care aceștia ar acționa cu totul diferit” (Hard Power, Soft Power, Smart Power, Ernest…

Factorul uman, veriga slabă

Soluțiile de securitate, indiferent de complexitatea acestora, nu vor fi infailibile, întrucât persoane interesate vor găsi mereu vulnerabilități pe care să le exploateze. De la un simplu click pe un link malițios primit pe e-mail la scheme de inginerie socială complexe ori gestionarea necorespunzătoare a informațiilor în format fizic ori…

Republica Islamică Iran: Ideologie și politică de securitate

Ideologia reprezintă un ansamblu de valori morale și principii socio-economice care se exprimă, în faza sa inițială, sub formă teoretică. Frecvent, se concretizează în doctrine filozofice sau religioase ce reflectă interesele unei comunități care urmărește să se impună politico-militar. Ulterior, în momentul obținerii puterii, fie pașnic, fie violent, grupul (socio-economic,…

Combaterea discursului extremist. Strategii pentru mediul virtual

Realitatea multi-fațetată a amenințărilor non-statale cu care se confruntă lumea modernă și apariția internetului au evidențiat, din ce în ce mai mult, necesitatea unui parteneriat al instituțiilor din domeniul prevenirii și combaterii extremismului și radicalizării cu actorii non-instituționali reprezentați de comunitățile și asociațiile formale și informale angajate în viața publică,…

Protecția informațiilor. Rolul resursei umane

O cauză importantă a procesului anevoios pe care l-a parcurs România în perioada tranziției de după 1989 a constat în absența unui sistem protectiv eficient al informațiilor clasificate. Statul, prin autoritățile sale ce gestionau astfel de informații sau dețineau atribuții de control în domeniu, nu avea mijloacele necesare protejării lor…

CIA și Casa Albă: 75 de ani de tradiție în informarea prezidențială zilnică (partea I)

Principala menire a serviciilor de informații este de a pune la dispoziția factorilor de decizie în stat informații pentru cunoașterea oportună, obiectivă, bazată pe toate sursele disponibile, sau, parafrazându-l pe fostul director al Agenției Centrale de Informații (Central Intelligence Agency, CIA) din perioada 1997 – 2004, George Tenet, „de a…

Extremismul și cognițiile iraționale

Preocupați să descopere indiciile radicalizării și elementele care contribuie la procesul prin care un individ trece de la aderența la ideologii extremiste la comiterea de acte de terorism, profesioniștii din intelligence, alături de mediul academic, au analizat diverse ipoteze de lucru, de la factori aparținând mediului social al individului la…

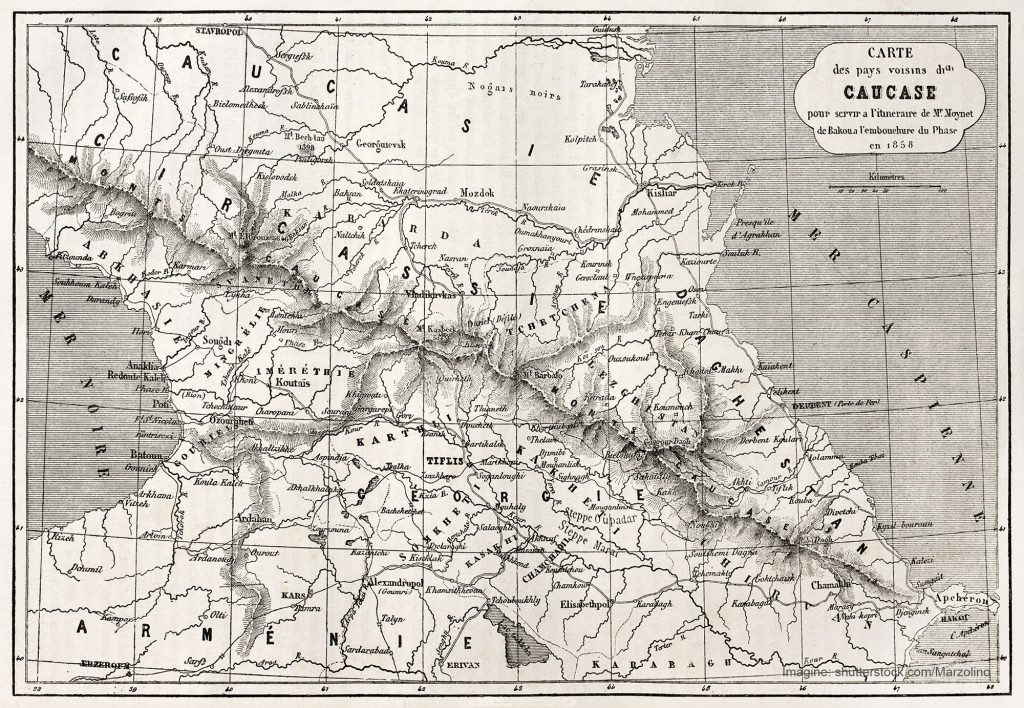

Caucaz, o poartă la răscruce de lumi şi de vremuri

Controlul porților naturale reprezintă o necesitate geostrategică pentru orice proiect statal ce vizează fie să îşi consolideze poziţia în spaţiul pe care îl ocupă, fie să se extindă în arii din proximitatea sa. Importanţa acestor porți variază în funcţie de valoarea strategică a zonelor geografice interconectate terestru sau acvatic (de…