Asistăm la o extindere fără precedent a rețelelor de comunicații, determinată în principal de multitudinea serviciilor atractive de rețea puse la dispoziția utilizatorilor, miniaturizarea și pretul accesibil al resurselor de stocare-procesare-informare, simplitatea folosirii echipamentelor și a programelor informatice performante. Proportional cu aceste oferte comerciale, numarul de utilizatori este în continua creștere.

În prezent, multe vulnerabilități ale rețelelor de comunicații sunt ușor de exploatat, iar oamenii și organizatiile de pretutindeni se pot conecta la aceste rețele, dincolo de granițele naționale. De asemenea, tehnologia informației permite cu ușurință ascunderea locului și identității persoanelor și organizațiilor care profită de aceste vulnerabilități.

Instrumente și resurse de atac pot fi găsite cu ușurință chiar și pe INTERNET. Totodată, sunt descoperite și exploatate permanent noi vulnerabilități ale rețelelor. Mai mult decât atât, interconectarea rețelelor și dependența tot mai crescută de aceste infrastructuri fac din activitatea în rețea o perspectivă atractivă pentru hackeri, crackeri, pentru cei care se ocupă cu culegerea de informații, etc…

Atacul cibernetic se consumă în liniște și, cu cât rețeaua este mai extinsă, cu atât este mai dificil de identificat ulterior, locul, dar mai ales autorul atacului. Este o provocare asimetrică, imorală și revoltătoare.

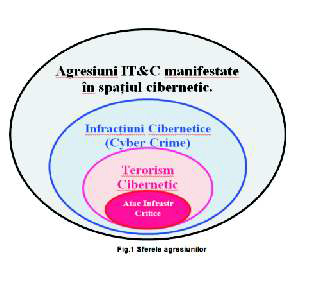

Utilizarea cu rea-voință a tehnologiei informației, în cazul în care este afectată economia sau starea de siguranță a populației, face ca profilul atacului cibernetic să aiba uneori trăsături de acțiune teroristă (terorism cibernetic).

Terorismul cibernetic constă în atacuri cibernetice care folosesc computerul și rețeaua de comunicații pentru a cauza prejudicii de proporții, pentru a genera teamă sau pentru a intimida societatea pentru un țel ideologic. Conform FBI, terorismul cibernetic este definit ca fiind utilizarea de resurse din domeniul comunicațiilor și informaticii în scopul intimidării sau constrângerii semenilor. Incidentele de securitate din IT&C se înscriu în domeniul INFOSEC sau mai nou, conform conceptelor moderne de securitate, și de INFORMATION ASSURANCE, respectiv sunt incidente legate de compromiterea informației vehiculate în format electronic, dar și a resurselor și a serviciilor de sistem, resurse și servicii care participă la vehicularea informațiilor.

Aceste incidente vizează atacuri la adresa obiectivelor securității informațiilor: confidențialitatea, integritatea, disponibilitatea, autenticitatea și ne-repudierea care constituie elemente de bază ale conceptului INFORMATION ASSURANCE.

Incidentele IT de securitate au loc în egală măsură atât în rețele clasificate și sensibile cât și în cele publice. Din prima categorie fac parte unele rețele guvernamentale sau aparținând unor organizații de stat sau private, precum și rețele cu întindere internațională ale NATO, UE sau ale altor organizații.

La categoria rețelelor publice, INTERNETUL este cea mai reprezentativă și cea mai mare rețea (este cazul să menționăm aici că această rețea tranzitează și informații clasificate, dar în stare criptată), devenită structura globală (cyberspace) care conectează milioane de rețele, sute de milioane de calculatoare personale, precum și o mulțime de alte dispozitive cum ar fi telefoane mobile, PDA-uri, ș.a. Această rețea globală, pe lângă faptul ca oferă un tezaur informațional, are un rol determinant în funcționarea eficientă a diverselor domenii: afaceri, bănci, comerț, administrație publică, chiar și în apărare și siguranță națională.

Toate aceste rețele, publice și clasificate, la care și România este parte, sunt în definitiv structuri deschise la care se adaugă noi și noi subrețele și echipamente.

Astfel, noile performanțe ale tehnologiei informației din care amintim rețelele virtuale, arhitectura orientată pe servicii, cloud computing, grid computing, federation of networks, etc… oferă o largă deschidere, punând la dispoziție tot mai multe servicii, care atrag noi și noi utilizatori. Dar avantajele acestei arhitecturi în continuă extindere în folosul utilizatorilor, al circulației fluente a informației, se izbesc de cealaltă fațetă, aceea a slăbirii controlului asupra sistemelor în general, asupra resurselor și serviciilor oferite prin intermediul rețelelor.

Asupra acestor infrastructuri, are loc un număr impresionant de tentative de agresiune, venite din interiorul organizațiilor sau din afară. Multe dintre acestea se finalizează în atacuri care se pot situa pe o paletă largă, începând cu șicanări mărunte, până la fapte penale, unele ajungând să fie de foarte mare gravitate.

Atacul cibernetic este fără frontiere, iar asigurarea securității rețelelor și a tranzacțiilor prin astfel de megarețele reprezintă cea mai mare provocare în acest domeniu.

Apararea cibernetică implică protecția rețelelor împotriva unui spectru larg de atacuri, de la atacuri minore de tip „spam” până la cele majore cum ar fi atacul cu coduri malițioase (viruși, viermi,…), accesul neautorizat în sistem (intruziunea), blocarea sau distrugerea unui serviciu al sistemului, spionajul, falsificarea autenticității ș.a.

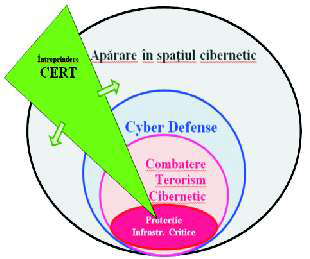

Aceste atacuri pot fi prevenite sau minimizate în efect dar sunt și cazuri când, în prima fază, nu pot fi stavilite. În consecință, crearea capabilității de răspuns la incidente de securitate din rețelele de comunicații, adică implementarea unei capabilități CERT, devine un scop indispensabil în societatea actuală.

Pe parcursul acestui articol vom folosi numai denumirea tradițională de CERT (Computer Emergency Response Team), deși în prezent se folosesc mai multe abrevieri pentru această capabilitate, mult mai adecvate și care corespund abilităților pe care le au aceste sisteme moderne.

Pornind de la depistarea și procesarea incidentelor de securitate IT, principalele obiective CERT sunt:

– analiza amenințărilor și vulnerabilităților cibernetice și contracararea sau reducerea acestora;

– diseminarea informațiilor de avertizare precum și recomandări despre amenințări cibernetice depistate.

În funcție de valoarea țintei către care se îndreaptă atacul și de severitatea acestuia, reacția se poate limita doar la unele remedieri tehnice sau procedurale efectuate de structura IT dintr-o organizație sau la remedieri aplicate în infrastructurile care furnizează servicii critice pentru bunăstarea cetățenilor (cyber defence), uneori putând fi necesară chiar luarea unor decizii de autoritățile guvernamentale.

Astfel, capabilitatea de răspuns la incidente de securitate IT se înscrie printre altele și în domeniul mult mai larg al apărării infrastructurilor critice, și al combaterii terorismului (de tip cibernetic).

În planul reacției, inițiativa CERT, ca întreprindere de mare anvergură, penetrează sferele de agresiune prezentate anterior.

În actualul context internațional, în care aproape toate statele lumii au implementat sisteme CERT mai mici sau mai mari, ba chiar crearea acestor sisteme a început să devină o cerință la nivel de alianțe și organizații interstatale, o primă necesitate pentru un stat membru în astfel de aliante este crearea unei inițiative CERT de anvergură națională.

În al doilea rînd, această capabilitate CERT, ar trebui să acopere cât mai mult (preferabil tot) din spațiul cibernetic național. În funcție de mărimea țării, dar mai ales de mulți alți factori, această acoperire ar putea fi realizată de un singur sistem CERT unitar național, sau de mai multe sisteme CERT mari.

Prin spațiul cibernetic național înțelegem totalitatea rețelelor (de fapt a Sistemelor Informatice și de Comunicații SIC cu utilizatori ficși și mobili) care aparțin diferitelor organizații, rețele care sunt conectate la infrastructuri naționale sau internaționale de comunicații. (Desigur că nu excludem definitiv rețelele izolate, neconectate în niciun fel dar, nu acestea sunt de prim interes pentru sistemele CERT).

O structură CERT este alcatuită din mai multe Unități și CERT și din Centre de Management CERT. În cele mai multe cazuri funcționează mai multe Centre de Management (civil, militar, educational, guvernamental, sănătate, …) unele având același rang, iar altele fiind situate ierarhic.

Unitatea CERT sta la baza structurii și este o entitate care se înființează de regulă în acele organizații care dețin rețele (Sisteme Informatice și de Comunicații SIC cu utilizatori ficși și/sau mobili) care sunt conectate la o infrastructură națională sau internațională de comunicații.

Unitățile CERT constau într-o dotare tehnică specifică CERT, plus o stuctură organizațională. Dotarea tehnică (subsistemul CERT) înseamnă echipamente hardware și programe software care se instalează în rețeaua operațională pe care o exploatează organizația respectivă, fără a-i fi afectată funcționarea. Dintre acestea, menționăm: firewall, IDS/IPS, sistem antivirus, server de bază de date de securitate, agenți software instalați pe router, pe firewall, pe serverele DNS, WEB, E-Mail și de aplicații, etc… , un server cu rol de Net Security Manager, etc… (Tot la capitolul securitate amintim că se mai pot adăuga semnatura electronică, certificarea semnăturii, sistem criptografic, protecție TEMPEST dacă este cazul, etc …).

Din punct de vedere organizațional, Unitatea CERT trebuie să aibă un responsabil, să existe expertiza în IT și comunicații, expertiza juridică, operator pe subsistemul CERT, tehnician CERT. Aceste funcții chiar și cumulate, pot fi asigurate de personal angajat sau pe bază de contract cu consultanți externi de la institute de cercetare, prestatori de servicii, etc…

Clientela Unitatii CERT (CERT Constituency) reprezintă totalitatea utilizatorilor (entități sau persoane) arondați la serviciile CERT furnizate de Unitatea respectivă. Deci o Unitate CERT bine închegată, care desfașoara servicii CERT pentru organizația care a creat-o, poate să presteze astfel de servicii și pentru alte organizații (pe bază de abonament), care dețin un minim subsistem CERT, dar nu au personal calificat. De asemenea, pot exista Unități CERT independente (nu neapărat create într-o organizație gazdă), care prestează sevicii CERT pentru un oarecare număr de abonați.

Serviciile CERT pe care le poate furniza o Unitate CERT sunt:

– Servicii reactive;

– Servicii proactive (de prevenire);

– Servicii privind managementul calității securității.

Diferența dintre serviciile reactive și cele proactive constă în faptul că serviciile proactive au ca obiectiv prevenirea incidentelor, în timp ce serviciile reactive au ca obiectiv tratarea incidentelor și micșorarea daunelor produse de acestea.

Serviciile reactive sunt din categoria răspunsurilor la solicitările de asistență, sunt reacții față de incidentele reclamate de la clientela CERT și în general reacții față de orice alte amenințări și atacuri împotriva SIC-urilor.

Anumite servicii de reacție pot fi inițiate prin notificarea venită de la un tert sau prin vizualizarea log-urilor, a alertelor de monitorizare sau prin semnalări de la IDS-uri și de la agenții software instalați.

În principal, aceste servicii sunt:

– Alerte și avertizari;

– Tratarea incidentelor;

– Tratarea vulnerabilitatilor;

– Tratarea artifactelor.

Serviciile reactive adresate artifactelor se referă la tratarea acelor obiecte informatice pe care sistemul de securitate nu le recunoaște și pe care le declară elemente straine, nefiind produse de vreuna dintre componentele hard sau soft recunoscute ca a fi autorizate ale sistemului informatic și de comunicații.

Serviciile proactive sunt proiectate pentru a îmbunătăți infrastructura și procesele de tratare a securității clientelei, înainte de detectarea sau consumarea vreunui incident. Principalul scop este de a evita incidentele și de a le reduce impactul și anvergura în cazul în care apar. În principal, aceste servicii sunt:

– Informări, avertizări;

– Cunoașterea noutăților tehnice aplicate în produsele IT;

– Audit și evaluări de securitate;

– Configurarea și întreținerea instrumentelor, aplicațiilor și infrastructurilor de securitate;

– Dezvoltarea de instrumente de securitate;

– Servicii de detectare a intruziunilor;

– Difuzarea de informații privind securitatea.

Serviciile de management al calității securității sunt servicii cu obiective pe termen mai lung. Principalul serviciu este cel de analiză a riscurilor dar conține și măsuri consultative și educative. Aceste servicii sunt gândite să încorporeze feedback precum și acumulare de „lecții învățate” din experiența câștigată prin răspuns la incidente, vulnerabilități și atacuri. În principal, aceste servicii sunt:

– Analiza de risc;

– Planul privind continuitatea activității și refacerea după dezastre;

– Evaluarea și certificarea produselor IT în legătură cu performanțele lor de securitate;

– Consultanță în domeniul securității;

– Conștientizare;

– Educație / Training.

Profunzimea capabilității CERT este dată de strânsa colaborare dintre Unitățile CERT și Centrul de Management.

Astfel, se realizează:

– Coordonarea centralizată a problemelor de securitate IT din zona pe care o acoperă Centrul de Management;

– Gestionarea centralizată și specializată a incidentelor IT din zona și a răspunsurilor la acestea;

– Posibilitatea de a sprijini utilizatorii să prevină incidentele sau să recupereze/reducă daunele produse de acestea; precizăm faptul că incidentele depistate de o Unitate CERT (și recomandările care decurg) ajung să fie cunoscute de clientela tuturor celorlalte Unități CERT, arondate la Centrul de Management (sau la structura de Centre);

– Capacitatea de a face față cerințelor cercetării legale și ale obținerii probelor în cazul acțiunilor în instanță DIGITAL FORENSICS;

– Posibilitatea de a fi la curent cu noile dezvoltări în domeniul securității IT;

– Stimularea cooperării în cadrul clientelei (beneficiarilor) în domeniul securității IT (conștientizarea acestora).

Unitatea CERT raportează incidentele de securitate la Centrul de Management la care este arondată.

Centrul de management interpretează incidentele și deține baza de date cu toate incidentele primite de la Unitățile CERT.

La nivelul Centrului se crează imaginea privind starea de securitate zonală. Specialiștii Centrului dau recomandări către Unitățile CERT în legătură cu configurările din subsistemele CERT, pentru plasarea optimă în jocul fals_negativ / fals_pozitiv.

De asemenea, transmit recomandări privind aplicarea unor măsuri urgente de securitate, adresate clientelei Unităților CERT.

Aspectele de tip DIGITAL FORENSICS sunt tratate la nivelul Centrului. În cazul în care există nivele ierarhice, Centrul de Management va raporta nivelului superior problemele nerezolvate precum și statistici amănunțite privind starea de securitate zonală.

Implementarea capabilității CERT duce la depistarea incidentelor, a înregistrării, interpretării, prevenirii acestora, a descurajării atacatorilor, a alarmării pe de o parte și a îndrumării pe de altă parte a utilizatorilor.

Ținta generală a unei capabilități CERT la nivel național este protecția infrastructurilor de comunicații naționale, ca element component al infrastructurilor critice.

Mediul CERT joacă un rol fundamental în domeniul securității informației și a rețelelor. Munca acestor echipe este importantă în prevenirea breselor de securitate, limitarea distrugerilor rezultate din amenințări precum și pentru recuperarea după un atac, cât mai repede posibil.

În plus, CERT furnizează asistență victimelor atacurilor și se alătură eforturilor globale de identificare a vulnerabilităților, a atacatorilor, a ridicării nivelului de conștientizare și pentru promovarea celor mai bune practici.

Deoarece frontierele nu reprezintă nici o barieră în fața atacurilor cibernetice, concluzia este că operaționalizarea unei capabilități internaționale CERT, ca reacție față de aceste agresiuni, trebuie să fie agregată într-un sistem global, adică să acopere toate zonele în care se află utilizatori ficși sau prin care circulă utilizatori mobili, utilizatori ai acestor megarețele.

Oricare zonă din spațiul cibernetic rămasă fără acoperire CERT (figura 4), face ca nivelul de securitate al rețelei globale să scadă dramatic, conform principiului că „rezistența unui lanț este dată de veriga cea mai slabă”.

Crearea unei infrastructuri europene de comunicații securizate este un obiectiv menționat în documentele Parlamentului, Consiliului și Comisiei UE.

De asemenea, NATO are acest obiectiv pentru spațiul Alianței. O asemenea infrastructură securizată nu poate fi concepută fără a fi asociată cu o capabilitate CERT coerentă.

Prin urmare, pentru definitivarea unei imagini globale în domeniul securității IT la nivelul Alianței NATO și al Uniunii Europene, trebuie ca CERT-urile zonale (putem să le numim naționale) să aiba acoperire cât mai mare pentru ca în afilierea lor la organizațiile CERT internaționale (ale UE și NATO) să poată aduce un aport substanțial.

Astfel, o capabilitate CERT de nivel national ar trebui să aibă la bază Unități CERT care să acopere un număr cât mai mare de organizații. Precizăm faptul că un CERT național are de gestionat incidente de securitate atât din rețelele publice cât și din cele clasificate, dar sunt activități CERT și fluxuri CERT complet separate, așa cum respectivele rețele sunt de fapt, separate.

În consecință, unei capabilități CERT naționale, îi revine o responsabilitate deosebit de mare, ca parte integrantă dintr-un sistem internațional, în cadrul căruia participă la investigarea unor atacuri transfrontaliere, furnizează date despre incidentele de securitate IT interne și beneficiază de consultanță și avertizări, sintetizate la nivel ierarhic superior.

Autori: Gabriel Curculescu și Mircea Ștefan